Seeyon getshell tool V3.0

Seeyon getshell tool V3.0

S0cke3t简介

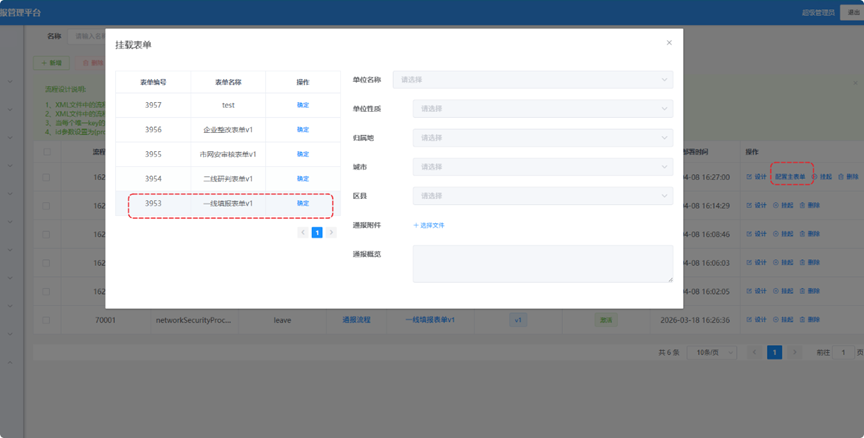

致远OA-A8是一款协同管理软件,是面向中型、大型集团型组织的数字化协同运营平台。

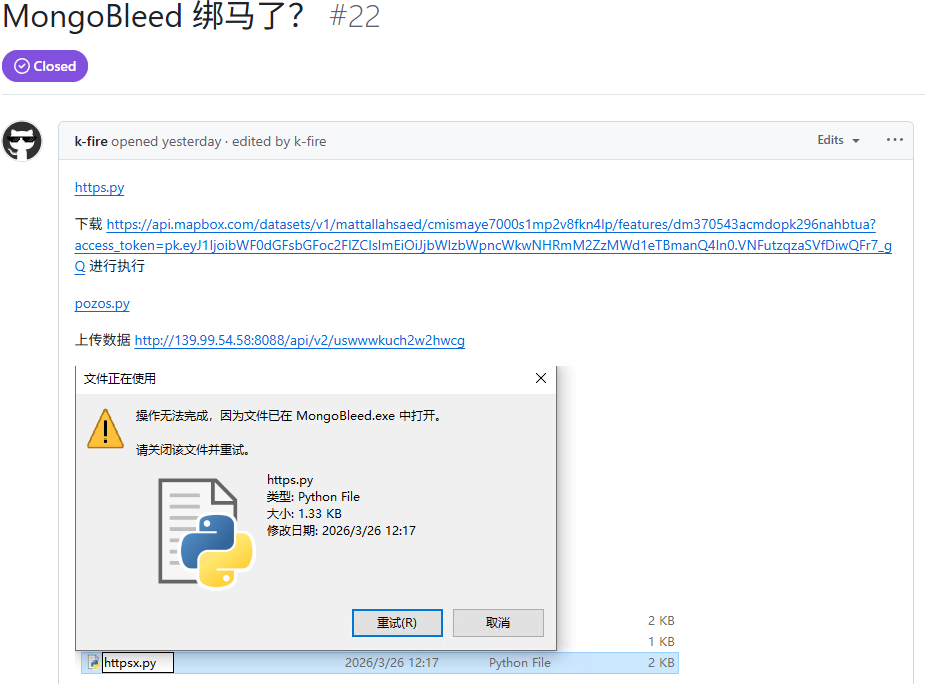

近日,互联网爆出致远OA-A8存在远程命令执行漏洞。该系统某处在无需登录情况下可直接上传任意文件,攻击者一旦上传精心构造的后门文件即可Getshell,获得目标 服务器 的权限。

影响范围

受影响版本:

A8+V7.0 SP3

A8+V6.1 SP2

A8+V6.1 SP1

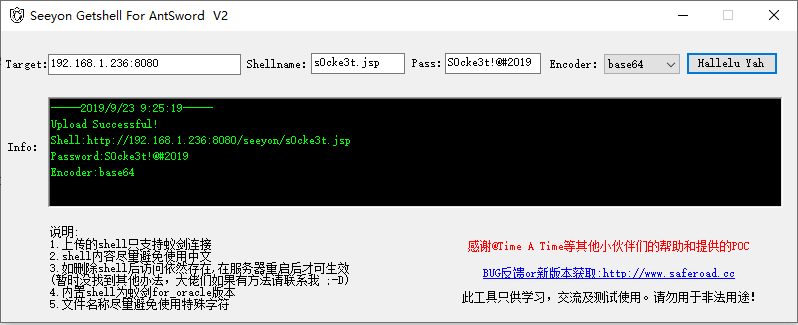

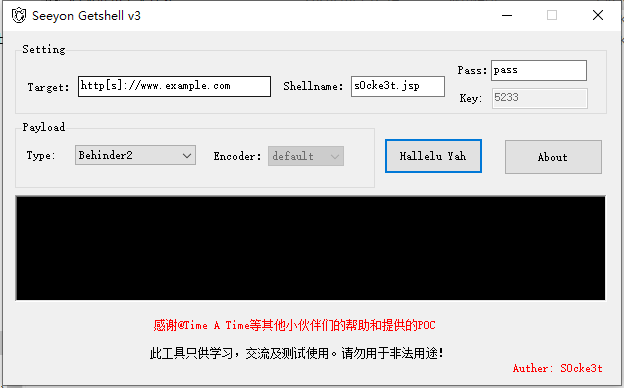

工具使用

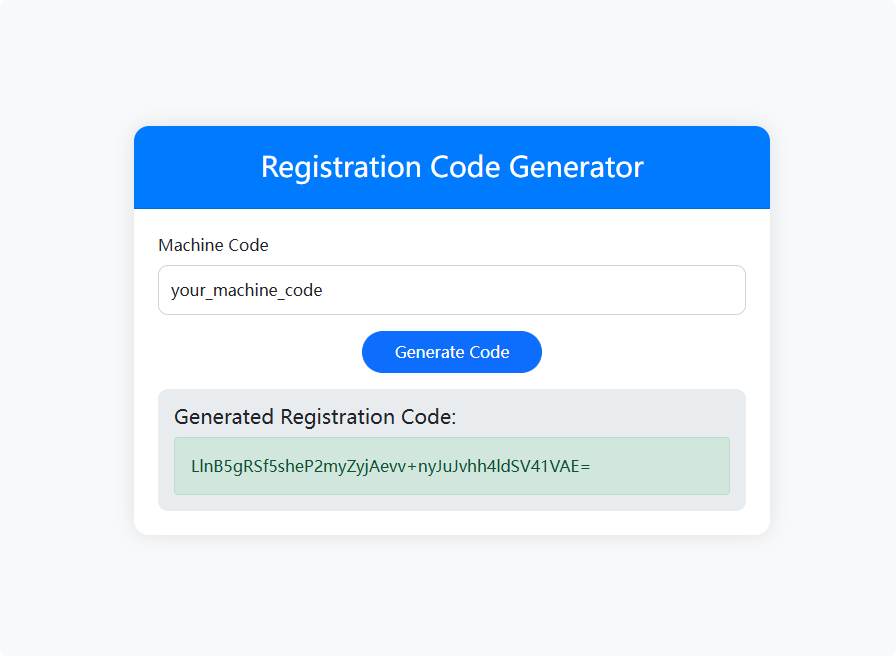

此工具可利用该漏洞获取AntSword(蚁剑),冰蝎v2&v3,哥斯拉webshell,支持自定义文件名及密码

下载

SHA1:4cd596d8347c75a539b74469bf7f557140d31580

MD5:e673284621c777a7e183407c6497c920

MD5: AE5089064996D532B48E3D39B5543081

SHA-1: E7D4374824661F007015FCA6A2762142966455CC

更新日志

2020.10.10

添加冰蝎,哥斯拉支持

2019.9.23

修复http二次发包阻塞

合并端口目标配置选项

精简代码

评论

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果